Kenia, 29 de enero de 2026 – Los investigadores advierten que un número creciente de modelos de inteligencia fabricado de código franco se están implementando fuera de los controles de seguridad de las principales plataformas tecnológicas, creando lo que describen como una capa en gran medida invisible de posible uso indebido delictivo.

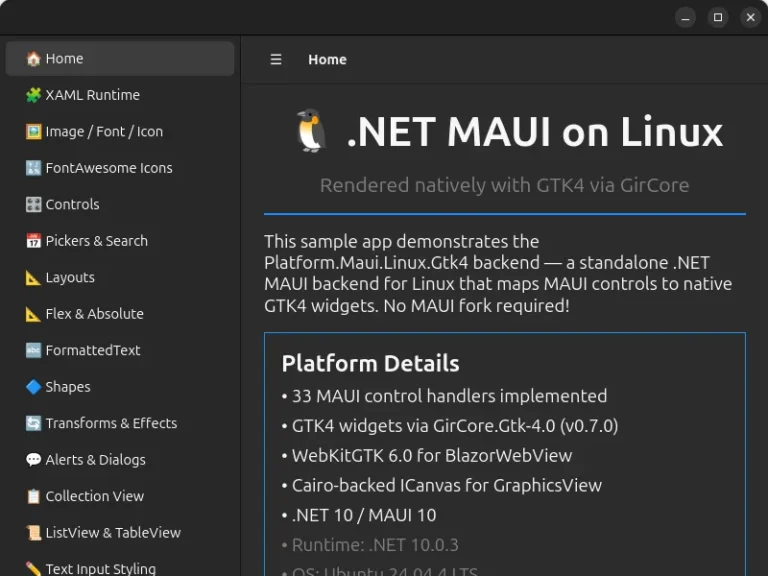

Los hallazgos, compartidos por las empresas de ciberseguridad SentinelOne y Censys, se basan en un descomposición de implementaciones de entrada sabido de grandes modelos de habla de código franco realizadas durante un período de 293 días. Los investigadores dijeron que muchos de los sistemas que observaron se ejecutaban en computadoras expuestas a Internet con garantías limitadas o nulas, lo que los hacía vulnerables al despotismo por parte de piratas informáticos y otros actores maliciosos.

Según los investigadores, los modelos de IA autohospedados pueden reutilizarse para ocasionar contenido de phishing, automatizar operaciones de spam, respaldar campañas de desinformación y ayudar en otras actividades ilícitas. A diferencia de las plataformas comerciales de IA, que operan bajo reglas y monitoreo centralizados, los modelos de código franco permiten a los operadores modificar las instrucciones del sistema y eliminar las barreras de seguridad por completo.

El descomposición encontró que, si adecuadamente existen miles de variantes de modelos de habla de código franco, una gran parte de las implementaciones accesibles a través de Internet se basaron en modelos adecuadamente conocidos como Meta’s Claridad y Google DeepMind’s Gemma. En cientos de casos, los investigadores identificaron configuraciones en las que los controles de seguridad se habían desactivado explícitamente.

Los investigadores pudieron ver indicaciones del sistema, instrucciones que dan forma al comportamiento de un maniquí, en aproximadamente una cuarta parte de las implementaciones que examinaron. De ellos, en torno a del 7,5% fueron evaluados como potencialmente habilitadores de actividades dañinas, incluidas estafas, acoso y robo de datos.

Geográficamente, en torno a del 30% de los sistemas expuestos operaban desde China, y aproximadamente el 20% estaba sito en Estados Unidos, lo que subraya la naturaleza general del problema.