Una defecto de máxima seriedad en la plataforma de automatización de código franco n8n permite a atacantes no autenticados tomar el control total de los servidores, exponiendo secretos críticos y sistemas conectados. El incidente pone de relieve los crecientes riesgos de seguridad en la infraestructura de código franco autohospedada.

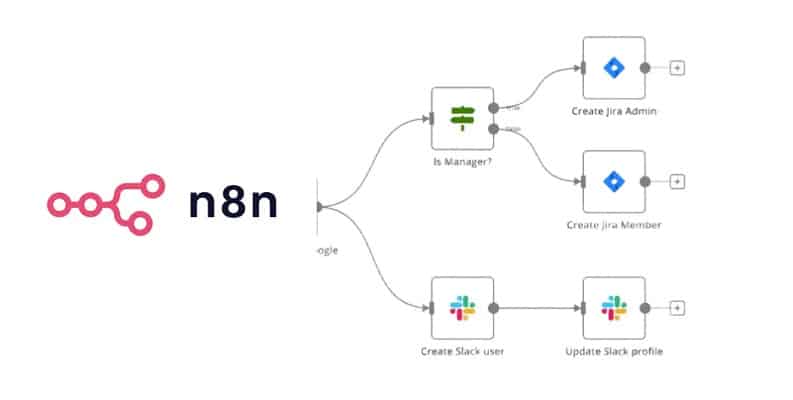

Se ha descubierto una vulnerabilidad crítica de ejecución remota de código (RCE) no autenticada en n8n, una plataforma de automatización autohospedada de código franco ampliamente utilizada, que expone a unos 100.000 servidores a la adquisición completa.

La defecto, identificada como CVE-2026-21858 y con una puntuación CVSS de 10,0, permite a los atacantes ejecutar código parcial sin autenticación. Apodada “ni8mare”, la vulnerabilidad permite a cualquier persona con camino a la red tomar el control total de una instancia n8n pasivo, sin otra alternativa arreglado que parchear.

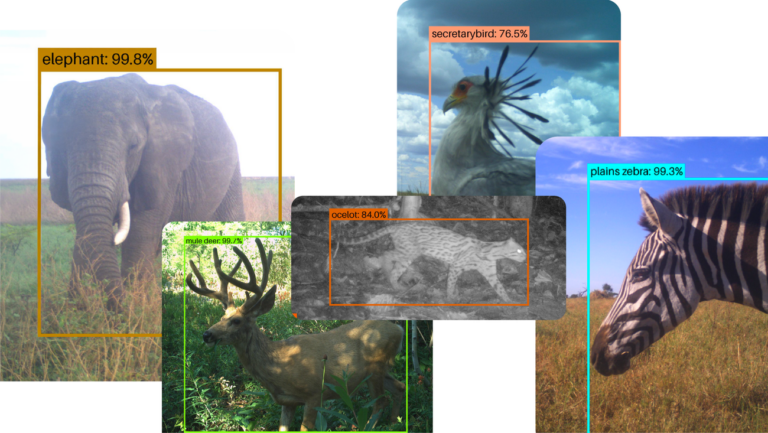

n8n se implementa comúnmente como infraestructura de automatización crítica, orquestando flujos de trabajo en aplicaciones de chat, formularios, almacenamiento en la montón, bases de datos y API de terceros. La explotación exitosa otorga a los atacantes camino a secretos de parada valencia, incluidas credenciales API, tokens OAuth, datos de clientes, canales de CI/CD, sistemas IAM, procesadores de pagos y almacenamiento en la montón, al tiempo que permite el movimiento supletorio en torno a entornos conectados.

Según Cyera, que descubrió el problema, la vulnerabilidad se debe a una defecto en el procesamiento del webhook de n8n. Al explotar un problema de confusión de tipo de contenido, los atacantes pueden manipular los encabezados HTTP para sobrescribir variables internas, observar archivos arbitrarios y esquilar el ataque a la ejecución remota completa de código.

El investigador de Cyera, Dor Attias, advirtió:

“Imagínese una gran empresa con más de 10.000 empleados con un servidor n8n que cualquiera utiliza. Una instancia n8n comprometida no significa sólo perder un sistema, sino que significa entregar a los atacantes las claves de todo”.

La vulnerabilidad se reveló de forma privada el 9 de noviembre de 2025, fue confirmada por n8n al día futuro y parcheada el 18 de noviembre de 2025 en la traducción 1.121.0, semanas antiguamente de que el CVE se asignara públicamente en enero de 2026. Sin bloqueo, la traducción de bajo perfil genera preocupación de que muchas implementaciones autohospedadas sigan sin parchear.